0成本获利80ETH,黑客是如何利用FTX铸造超1亿枚XEN?

原文:

作者:X-explore

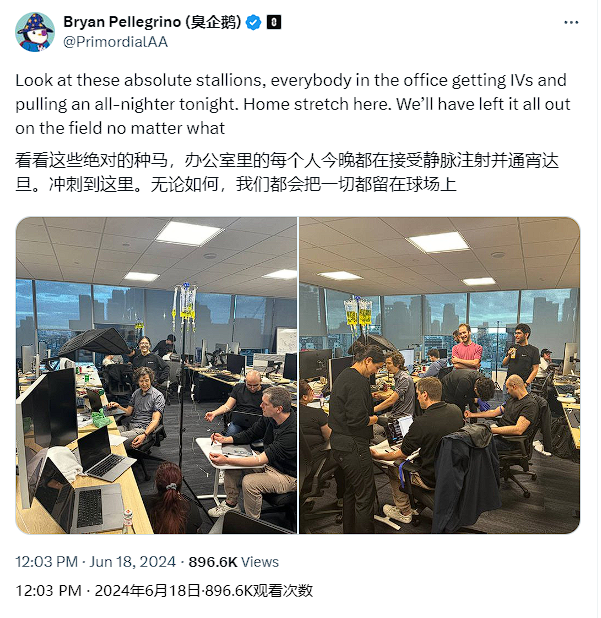

我们知道最近有个火爆的token,叫做XEN,只需要付出gas费就能铸造大量代币,那有没有办法让别人替我们支付gas费呢,最近就有一个黑客正在让 FTX 帮他付钱。

漏洞原理:

攻击准备阶段:

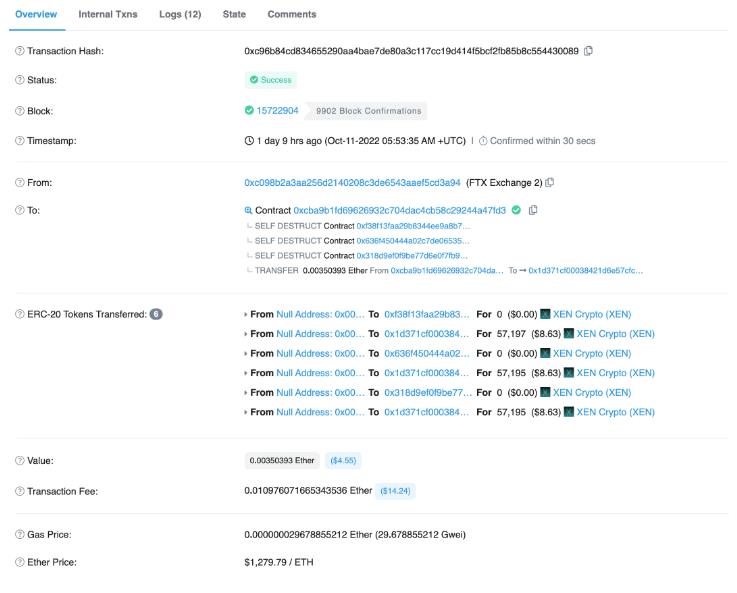

10月10日,攻击者0x1d371CF00038421d6e57CFc31EEff7A09d4B8760在链上部署了攻击合约(如:0xCba9b1Fd69626932c704DAc4CB58c29244A47FD3)

攻击阶段:

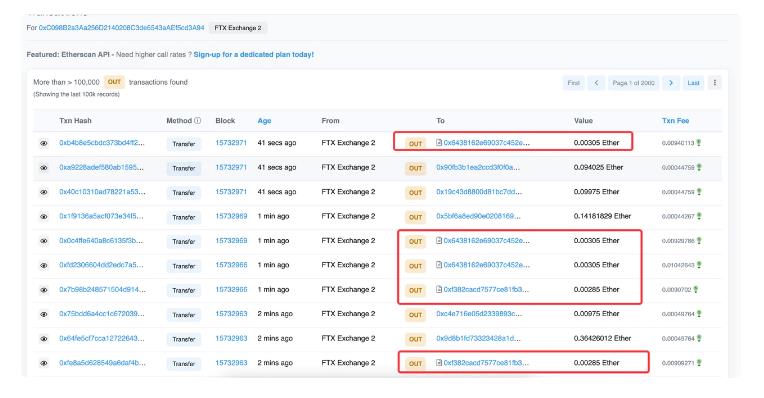

FTX交易所出金热钱包地址(0xC098B2a3Aa256D2140208C3de6543aAEf5cd3A94)向攻击合约连续进行0.0035ETH左右的小额ETH转账,如下图所示:

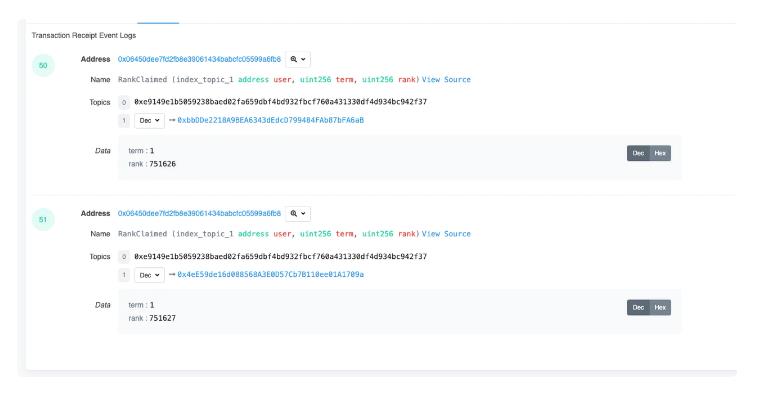

进一步查看交易详情,每次交易攻击合约均创建了1~3个子合约,这些子合约先进行XEN Token的Mint或Claim。最终这些合约会自我销毁。这些操作都由 FTX 热钱包地址支付 gas 费。

攻击损失:

截止目前,FTX交易所因为GAS窃取漏洞共损失了81+ ETH,黑客地址已获得超过1亿个XEN Token,并通过DoDo,Uniswap等去中心化交易所将部分XEN代币换成61个ETH,并入金到FTX以及Binance交易所。

我们对该攻击进行了链上监控,目前仅感知到FTX交易所面临此类攻击。然而针对FTX的GAS窃取攻击仍在进行中。以下为攻击者部署的合约地址:

0xcba9b1fd69626932c704dac4cb58c29244a47fd3

0x6a6474d79536c347d6df1e5f1ce9be12613a13c6

0x51125a7d015eddc3dbef138a39ba091863d1f155

0x6438162e69037c452e8af5d6ae70db1515324a3d

0xb69d4de5991fa3ded39c27ed88934a106f0af19e

0x8b2550add3c5067ca7c03b84e1e37b14b35aa1e5

0x2e1891de1e334407fafaab09ac545bb9e4099833

0xebe5cccc75b4ec5d6d8c7a3a8cee0d8c0e821584

0xcf0da9cea8403ff1e3ed6db93f3badc885c24522

0x524db09476bb87b581e1c95fbf37383661d1829a

0x1afd71464dd7485f8b3cea7c658c6a1e2b3e77a4

0xfc3ee819f873050f7f3bbce8b34ba9df4c44b5d0

0xb6bdf9eb331d0109dd3ba1018f119c59341fbb40

0x8e2b77c3c8d6e908aea789864e36a07bea1aaf58

0x46666a93b1f83b4c475b870dc67dc0dbd8a16607

0x15e5bf7f142ffa6f5eb7e1a30725603c97c2d0d6

0x6845eebc315109a770dcc7a43ed347405a82e94b

漏洞分析:

-

FTX 钱包安全:既没有对接收方地址为合约地址进行任何限制。也没有对ETH原生Token的转账GAS Limit 进行限制,而是采用 estimateGas 方法评估手续费,这种方法导致GAS LIMIT大部分为500,000,超出默认21,000值的24倍。

-

FTX 出金安全:从FTX出金热钱包地址的出金中存在大量相同出金地址的小额转账。为明显出金异常事件。

- FTX业务安全:FTX提币免手续费,给攻击者零成本窃取带来极大便利。